Începând din februarie 2024, politicile de livrabilitate către Yahoo și Google se vor înăspri. Acest lucru înseamnă că orice e-mail trimis dintr-o sursă neautentificată, către Gmail sau Yahoo, va ajunge cel mai probabil folderul de SPAM al adreselor destinație (sau chiar va fi respins). Motivele principale al acestei schimbări sunt combaterea campaniilor de spam, phishing și protejarea utilizatorilor de acest tip de mesaje frauduloase.

Află acum despre noile cerințe legate de livrarea e-mailurilor și modalități de configurare în cazul unor setari customizate.

Cum funcționează livrarea e-mailurilor?

Pentru a înțelege mai exact ce anume se modifică, trebuie să înțelegem cum funcționează trimiterea de e-mailuri, interpretarea lor de către serverele destinație și, respectiv, primirea acestora. Mai jos explicăm pe scurt cum se face aceasta:

- Un utilizator trimite un e-mail de pe clientul de e-mail local (Outlook/Thunderbird) sau de pe clientul de e-mail web (webmail).

- E-mailul este procesat de către serverul de e-mail, căruia îi adaugă informații în plus în cadrul antetului. Printre aceste informații se află: adresa de e-mail expeditor, adresa de e-mail destinatar, parametrii de autentificare: SPF (Sender Policy Framework), DKIM (DomainKeys Identified Mail), DMARC (Domain Message Authentication, Reporting, and Conformance) – dacă sunt configurați corespunzător.

- E-mailul este trimis către serverul destinație.

- Serverul de destinație procesează e-mailul și, în funcție de acești parametrii de autentificare, oferă un scor e-mailului respectiv, pe baza căruia îl adaugă sau nu în inbox-ul casuței destinate.

Noile cerințe Gmail și Yahoo pentru livrarea e-mailurilor – pas cu pas

- Setarea intrărilor de tip SPF sau DKIM pentru domeniu. Fiecare domeniu aflat pe serverele DNS de la cyber_Folks conține atât intrarea de tip SPF cât și DKIM, înregistrarea DKIM fiind generată automat. În cazul clienților ale căror domenii se află pe alte servere DNS decât ale noastre, este necesară completarea individuală a intrărilor la nivelul serverului extern.

- Asigurarea ca domeniile sau IP-urile de trimitere să conțină înregistrări reverse DNS, denumite și înregistrări PTR. Toate serverele noastre au configurate corect recordurile PTR. Nu sunt necesare acțiuni din partea clientului.

- Folosirea unei conexiuni TLS pentru a transmite e-mailul. Fiecare dintre serverele noastre se poate conecta cu serverele destinatarilor (Gmail sau Yahoo!) cu ajutorul conexiunilor criptate TLS. Nu sunt necesare acțiuni din partea clientului.

- Rata de spam raportată în Postmaster Tools trebuie să fie sub 0,10%. Se recomandă evitarea atingerii unei rate de spam de 0,30% sau mai mare. Dacă e-mailurile sunt trimise către destinatari verificați (care și-au exprimat acordul în acest sens), atunci nu ar trebui să apară probleme în îndeplinirea acestei cerințe. Însă dacă e-mailurile sunt trimise către un grup mare de destinatari, printre care se află și cei care nu și-au exprimat acordul în acest sens, atunci e-mailurile vor fi raportate ca spam. Astfel, cerința s-ar putea să nu fie îndeplinită.

- Mesajele trebuie formatate conform standardului Internet Message Format. Toate programele poștale creează e-mailurile corect. Această cerință poate fi importantă pentru clienții ce creează e-mailuri individual, de exemplu în aplicații web ce nu utilizează biblioteci populare.

- Este interzisă trimiterea de mesaje care încearcă să se prezinte drept Gmail, utilizând adrese de e-mail din afara infrastructurii Gmail. Google își dorește ca mesajele trimise prin intermediul Gmail să provină exclusiv de pe serverele lor.

Autentificarea cu SPF, DKIM, DMARC – de ce este importantă pentru livrarea e-mailurilor?

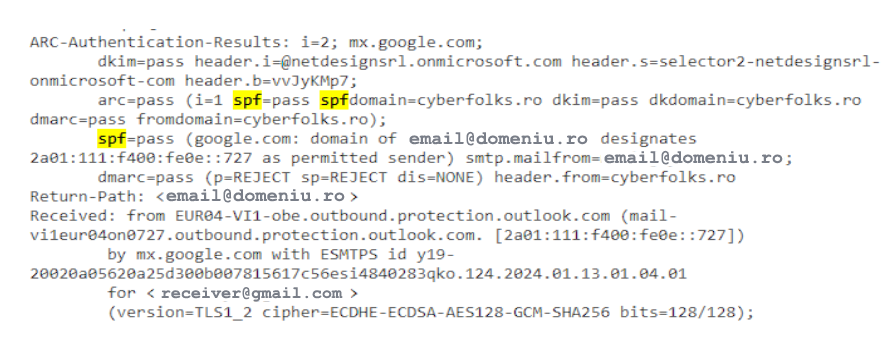

Atașat mai jos este un exemplu de antet interpretat de către Gmail, în care se poate observa la nivel de parametrii de autentificare prezența SPF, DKIM și DMARC, precum și statusul acestora:

Pe serverele noastre, înregistrările SPF asociate domeniilor sunt create automat odată cu configurarea contului de găzduire sau la adăugarea domeniilor pe server, printr-o pre-configurare efectuată de echipa cyber_Folks. Pentru a veni în sprijinul clienților noștri, acum generăm automat și înregistrarea DKIM.

Clienții ale căror domenii se află pe servere externe DNS (ce nu aparțin cyber_Folks) trebuie să își adauge individual parametrii de identificare potriviți.

Rolul SPF este de a specifica serverele autorizate pentru a trimite e-mailuri în numele unui domeniu. Acesta furnizează o metodă de autentificare pentru a preveni spoofing-ul. De exemplu, o intrare SPF arată astfel:

v=spf1 include:_spf.domeniu.ro~all

Rolul DKIM este de a asigura autenticitatea unui mesaj prin semnarea digitală a conținutului acestuia. Cheia publică asociată cu cheia privată de semnare este publicată în registrul DNS al domeniului. Un exemplu de cheie publică DKIM ar fi:

k=rsa; p=MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQCrLHiExVd55zd/IQ/J/mRwSRMAocV/hMB3jXwaHH36d9NaVynQFYV8NaWi69c1veUtRzGt7yAioXqLj7Z4TeEUoOLgrKsn8YnckGs9i3B3tVFB+Ch/4mPhXWiNfNdynHWBcPcbJ8kjEQ2U8y78dHZj1YeRXXVvWob2OaKynO8/lQIDAQAB

Aceste configurări contribuie la securitatea și autenticitatea tranzacțiilor de e-mail, asigurând că mesajele sunt trimise doar de surse autorizate și nu sunt modificate în timpul tranzitului.

Recent, am adăugat pe toate serverele noastre intrările DMARC pentru a consolida securitatea e-mailurilor. DMARC integrează SPF și DKIM, asigurând autentificarea și oferind expeditorilor control asupra gestionării mesajelor nereușite. De asemenea, furnizează rapoarte pentru monitorizarea activității e-mail și identificarea potențialelor probleme de securitate. Prin implementarea DMARC, îmbunătățim semnificativ protecția împotriva spam-ului, phishing-ului și altor amenințări.

La cyber_Folks, am automatizat aceste procese pentru a respecta toate cerințele de la Google legate de trimiterea e-mailurilor din prezent. De aceea, în principiu, nu vor fi necesare acțiuni în această direcție din partea clienților noștri.

Cum poți verifica autenticitatea e-mailurilor tale?

Conform noilor reguli, e-mailurile care nu sunt autentificate cu aceste metode pot fi marcate ca spam sau respinse cu o eroare 5.7.26.

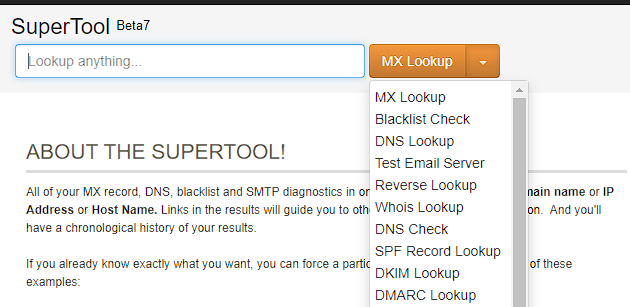

Pentru a verifica veridicitatea acestor parametrii de autentificare, poți folosi mai multe platforme externe. Cea mai renumită pentru acest tip de verificări este: https://mxtoolbox.com/ unde ai opțiunea de a verifica fiecare tip de înregistrare:

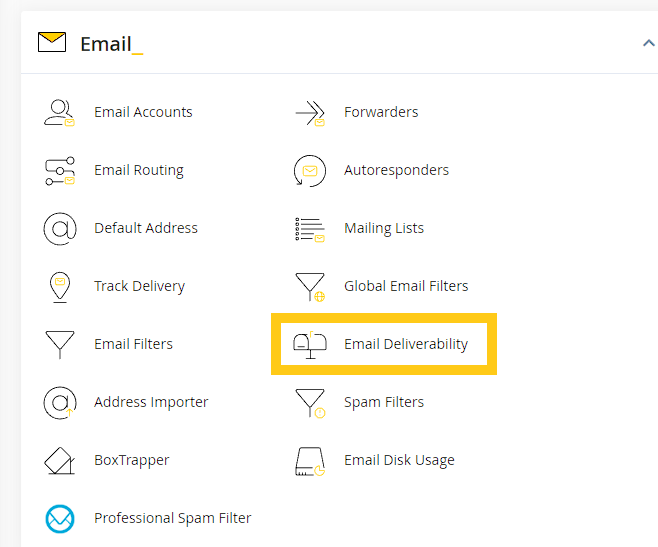

În meniul cPanel acestea se pot verifica în secțiunea „Email – Email Deliverability”.

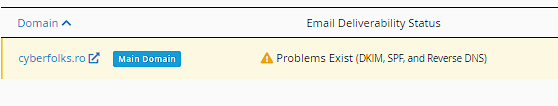

Eventualele erori vor fi raportate sub forma:

ATENȚIE: Acestea pot interveni în urma ștergerii sau modificării intrărilor actuale.

În cadrul aceluiași meniu, există atât opțiunea de „Repair”, cât și de „Manage.”

- Opțiunea de „repair” îți oferă posibilitatea de a corecta intrările configurate incorect, utilizând valorile dictate de server.

- Opțiunea de „manage” îți permite să gestionezi intrările, adăugând valori suplimentare sau instalând valorile dictate de server.

În cadrul meniului „Email Deliverability”, poți gestiona intrările de tip SPF, DKIM, precum și Reverse DNS. Menționăm că intrarea de tip DMARC necesită permisiuni mai avansate la nivel de server decât cele standard ale utilizatorului.

În concluzie, trimiterea de e-mailuri de pe adrese ale căror domenii nu prezintă una sau mai multe dintre aceste intrări poate cauza refuzul e-mailurilor de către serverele destinație. Mai mult, începând din februarie 2024, acest aspect se aplică în special serverelor Gmail și Yahoo.